LÀM SAO ĐỂ TRIỂN KHAI AN NINH MẠNG? - PHƯƠNG PHÁP AN NINH CHUYÊN SÂU

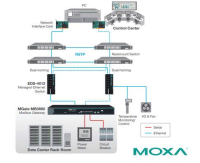

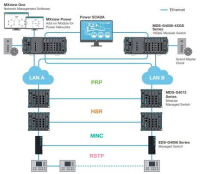

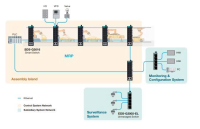

Mọi giao tiếp phải được thực hiện thông qua tường lửa hoặc VPN. Việc triển khai này làm giảm nguy cơ lỗi toàn bộ mạng, vì mỗi lớp có thể giải quyết một mối đe dọa bảo mật khác nhau. Nếu một phần của mạng xảy ra sự cố, thì nó chỉ có thể tác động trong vùng đó và sẽ không lan sang các vùng khác. Các chuyên gia đã xác định ba bước cần được thực hiện để triển khai một kiến trúc an ninh mạng chuyên sâu:

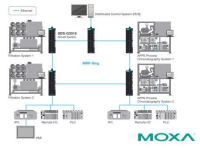

PHÂN ĐOẠN MẠNG

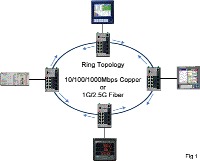

Chia nhỏ mạng thành các vùng vật lý với các yêu cầu bảo mật tương tự nhau. Lợi ích của việc phân đoạn mạng là mỗi phần chỉ trung vào các mối đe dọa bảo mật của phần đó. Như vậy mỗi thiết bị chịu trách nhiệm về một phần cụ thể của mạng, trái ngược với việc chịu trách nhiệm bảo mật của toàn bộ hệ thống.

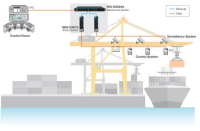

LỌC LƯU LƯỢNG MẠNG

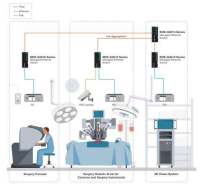

Các chuyên gia an ninh mạng tin rằng một trong những phương pháp tốt nhất để lọc lưu lượng là cho dữ liệu đi qua mạng ngoại vi (DMZ). Bằng cách sử dụng DMZ, không có kết nối trực tiếp giữa mạng IACS(Hệ thống điều khiển và tự động hóa công nghiệp) và mạng doanh nghiệp, nhưng máy chủ dữ liệu vẫn có thể truy cập được bởi cả hai. Việc loại bỏ kết nối trực tiếp giữa mạng IACS và mạng doanh nghiệp làm giảm đáng kể khả năng lưu lượng truy cập trái phép có thể đi qua các vùng khác nhau, điều này có khả năng gây nguy hiểm cho an ninh của toàn bộ mạng.

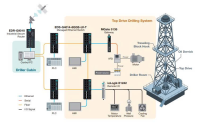

TRUY CẬP TỪ XA AN TOÀN

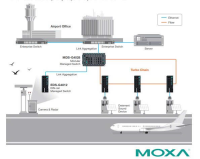

Đối với các mạng yêu cầu kết nối liên tục từ xa liên tục với IACS, bạn nên sử dụng VPN có hỗ trợ mã hóa an toàn để ngăn người dùng trái phép truy cập vào mạng.

Có ba ưu điểm chính của việc sử dụng VPN hỗ trợ IPsec:

- Đầu tiên là dữ liệu sẽ được mã hóa khi được truyền đi.

- Thứ hai là nó buộc người gửi và người nhận xác thực họ là ai, điều này đảm bảo rằng dữ liệu chỉ được truyền giữa các thiết bị đã được xác minh.

- Thứ ba là việc mã hóa và xác thực giúp đảm bảo tính toàn vẹn của dữ liệu.

Đối với nhiều chuyên gia, tính toàn vẹn của dữ liệu là khía cạnh quan trọng nhất để người vận hành hệ thống sử dụng dữ liệu của họ một cách đáng tin cậy. IPsec đảm bảo rằng các khóa bảo mật phải có độ dài từ 20 đến 40 ký tự, được coi là mã hóa đủ mạnh để truyền dữ liệu an toàn trên IACS. Để đảm bảo dữ liệu luôn hoàn chỉnh, người vận hành hệ thống cần sử dụng các phương thức truyền dẫn an toàn đảm bảo dữ liệu luôn được mã hóa và xác thực.

Truy cập Fanpage, like và follow để cập nhật giải pháp hằng ngày nhé: https://www.facebook.com/lammangcongn...

Chúng tôi, Đại diện Thương Hiệu Moxa Tại Việt Nam và là nhà cung cấp thiết bị công nghiệp với các loại cảm biến tiêu chuẩn cao trong công nghiêp.

Sẵn sàng hỗ trợ giải đáp các thắc mắc và cung cấp giải pháp tối ưu nhất đến cho các bạn.

- Thiết bị chính hãng 100% với giá cạnh tranh nhất thị trường.

- Đội kỹ thuật hỗ trợ tư vấn 24/7.

- Thủ tục đặt hàng đơn giản.

- Giao hàng miễn phí.

Liên hệ ngay: 0918364352 (Duy)

Rất vui khi hỗ trợ cho ACE.

Mr Duy

Mr Duy live:thanhduystc

live:thanhduystc