Vì mạng công nghiệp được xây dựng và mở rộng chủ yếu để giải quyết nhu cầu kinh doanh ngày càng tăng, nên quản trị viên có thể dễ dàng bỏ qua các lỗ hổng hệ thống phổ biến. Ví dụ, khi thêm một thiết bị vào mạng mới hoặc mở rộng, bạn có biết bộ chuyển mạch Ethernet công nghiệp nào có cổng đang mở khóa không? Hoặc, bạn chỉ cần kết nối các thiết bị mới mà không cần suy nghĩ kỹ?

Không được quên rằng việc bỏ qua các lỗ hổng hệ thống phổ biến trong thế giới ngày nay có thể khiến toàn bộ mạng của bạn gặp rủi ro. Các tình huống sau đây tóm tắt một số lỗ hổng hệ thống phổ biến trong các mạng công nghiệp có thể bị khai thác trong ba giai đoạn chính của một cuộc tấn công mạng (tức là thăm dò, sử dụng và tấn công). Sau khi xem xét các mối đe dọa, bạn sẽ biết các mẹo về cách tăng cường an ninh mạng công nghiệp.

Lỗ hổng giai đoạn 1: Khám phá và xâm nhập

Nhớ lại lần cuối cùng bạn đăng nhập vào mạng của mình. Mật khẩu của bạn phức tạp đến mức nào? Mặc dù mật khẩu yếu có thể dễ nhớ hơn đối với các quản trị viên, nhưng chúng cũng dễ bị các kẻ xấu bẻ khóa. Việc khiến kẻ tấn công dễ dàng đoán được thông tin đăng nhập mạng của bạn cũng giống như việc đặt chìa khóa vào nhà của bạn ở một vị trí mà tên cướp dễ dàng tìm thấy.

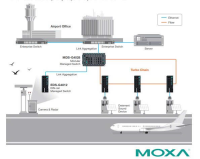

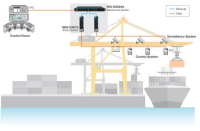

Những kẻ tấn công thường khai thác các cổng mở trên mạng. Ví dụ, bộ chuyển mạch Ethernet hoạt động như các cổng, thông qua đó thông tin được gửi và nhận. Nếu bạn để cửa mở, những kẻ xâm nhập có thể vào ngay. Bằng cách quét mạng của bạn, tin tặc có thể xác định các cổng đang mở và xâm nhập vào mạng giống như một tên trộm xâm nhập qua cổng không khóa.

Cách giảm nhẹ

Một trong những cách đơn giản nhất để tăng cường bảo mật mạng của bạn là đảm bảo rằng người dùng tạo một mật khẩu đủ phức tạp, giảm khả năng kẻ tấn công đoán được thông tin đăng nhập của bạn. Bạn cũng nên xem xét cơ chế khóa giới hạn số lần đăng nhập không thành công. Để bảo vệ mạng của bạn khỏi quá trình quét của kẻ tấn công, có thể tạo một danh sách trắng các cổng có thể truy cập thông qua tường lửa và cũng có thể tắt ping WAN.

Lỗ hổng giai đoạn 2: Sử dụng và kiểm soát mạng

Trong giai đoạn thứ hai của cuộc tấn công, kẻ gian đã xâm nhập vào mạng và đang sử dụng tài nguyên cho mục đích riêng. Mặc dù họ không chủ động tàn phá mạng, nhưng họ đang bí mật thu thập thông tin và tạo cơ sở cho một cuộc tấn công nguy hại hơn.

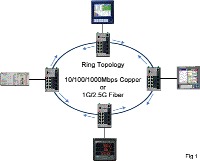

Ví dụ: một tin tặc có thể đang sử dụng các công cụ quét khác nhau để tìm hiểu về cấu trúc liên kết mạng của bạn, để họ có thể tìm mục tiêu tiếp theo và kiểm soát nhiều thiết bị hơn. Kẻ tấn công thậm chí có thể sử dụng lệnh để vượt qua các yêu cầu xác thực hoặc tự cấp cho mình các đặc quyền cao hơn nhằm thực hiện các lệnh bị cấm với thiết bị mạng commandeer cho các mục đích bất chính.

Cách giảm nhẹ

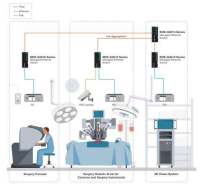

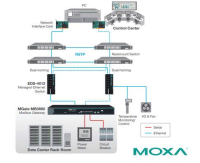

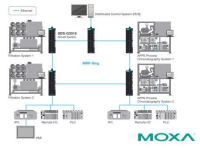

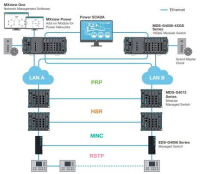

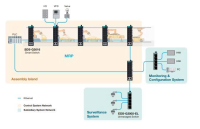

Để hạn chế khả năng kẻ tấn công di chuyển khắp mạng và điều khiển thiết bị của bạn, chúng tôi khuyên bạn nên phân đoạn mạng và kiểm soát lưu lượng. Ví dụ: bạn nên phân vùng mạng thành các phân đoạn nhỏ hơn và kiểm soát thông tin liên lạc đi qua các phân đoạn này. Ngoài ra, việc triển khai kiểm soát danh sách trắng để ngăn chặn việc xâm nhập cũng có thể hạn chế mức độ nghiêm trọng của hành vi vi phạm bảo mật.

Triển khai kiểm soát danh sách trắng được hỗ trợ bởi tính năng kiểm tra DPI, có thể ngăn tin tặc tạo ra các lệnh trái phép

Lỗ hổng giai đoạn 3: Dịch vụ và gián đoạn dữ liệu

Đánh cắp hoặc phá hủy dữ liệu kinh doanh sẽ gây tốn kém và có hại cho bất kỳ tổ chức nào. Tuy nhiên, những hành động ác ý này còn lâu mới xảy ra, trường hợp xấu nhất là một cuộc tấn công mạng thành công. Trong giai đoạn cuối của một cuộc tấn công mạng, hacker không còn nghiên cứu mạng nữa mà chủ động gây ra thiệt hại.

Trong giai đoạn 3 của một cuộc tấn công mạng, tin tặc có thể làm cho máy hoặc tài nguyên mạng không khả dụng cho người dung đã được ủy quyền bằng cách làm gián đoạn tạm thời hoặc vô thời hạn các dịch vụ trên máy chủ. Đây thường được gọi là cuộc tấn công Từ chối Dịch vụ (DoS), bao gồm việc làm quá tải thiết bị bằng ping. Hơn nữa, tin tặc có thể tung ra phần mềm độc hại, bao gồm cả ransomware để từ chối bạn truy cập vào tài nguyên mạng cho đến khi trả tiền chuộc.

Cách giảm nhẹ

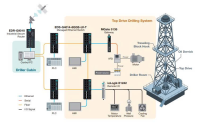

Mặc dù đã có thiệt hại vào thời điểm cuộc tấn công mạng đạt đến giai đoạn 3, bạn vẫn có thể giảm thiểu thiệt hại tổng thể cho mạng của mình bằng cách đảm bảo bảo vệ DoS hoặc DDoS (tức là các cuộc tấn công DoS phân tán liên quan đến nhiều hệ thống) và triển khai IPS công nghiệp cho ransomware và phần mềm độc hại khác. Bạn cũng nên duy trì các bản sao lưu hệ thống và các giao thức trái phép trong danh sách đen để giảm thiểu mất mát dữ liệu.

Xem video sau để tìm hiểu thêm về IPS công nghiệp:

Tóm lược

Với các cuộc tấn công mạng nhắm vào ngày càng nhiều mạng công nghiệp, điều quan trọng là phải xác định và giảm thiểu các lỗ hổng hệ thống trước khi những điểm yếu này bị khai thác bởi những kẻ xấu. Có hai hướng bạn có thể thực hiện để tăng cường bảo mật mạng. Một là đảm bảo rằng các mạng công nghiệp có cơ sở hạ tầng mạng nền tảng - an toàn, cho phép lưu lượng truy cập chuyển đến đúng nơi. Ngoài ra, bạn có thể xác định các tài sản quan trọng và bảo vệ chúng theo lớp, chẳng hạn như IPS công nghiệp hoặc kiểm soát danh sách trắng.

Mr Duy

Mr Duy live:thanhduystc

live:thanhduystc